Dans un contexte de numérisation croissante des entreprises, les cybermenaces se multiplient.

Parmi les plus redoutables : les ransomwares. Ces logiciels malveillants ont causé des milliards d’euros de pertes dans le monde.

Mais qu’est-ce qu’un ransomware exactement, et comment une entreprise peut-elle s’en prémunir ?

Découvrez nos conseils pour votre cybersécurité.

Définition du ransomware

Origine et signification du terme

Le mot « ransomware » est issu de la contraction des mots anglais « ransom » (rançon) et « software » (logiciel). Il désigne un programme malveillant conçu pour prendre en otage les données d’un utilisateur ou d’une entreprise, en les chiffrant ou en bloquant l’accès, afin d’exiger une rançon en échange de leur restitution.

Fonctionnement d’un ransomware

Une fois infiltré dans le système informatique, le ransomware chiffre les fichiers sensibles ou bloque l’accès à l’ordinateur. L’utilisateur reçoit ensuite un message exigeant une somme d’argent – généralement en cryptomonnaie – pour obtenir la clé de déchiffrement ou restaurer l’accès.

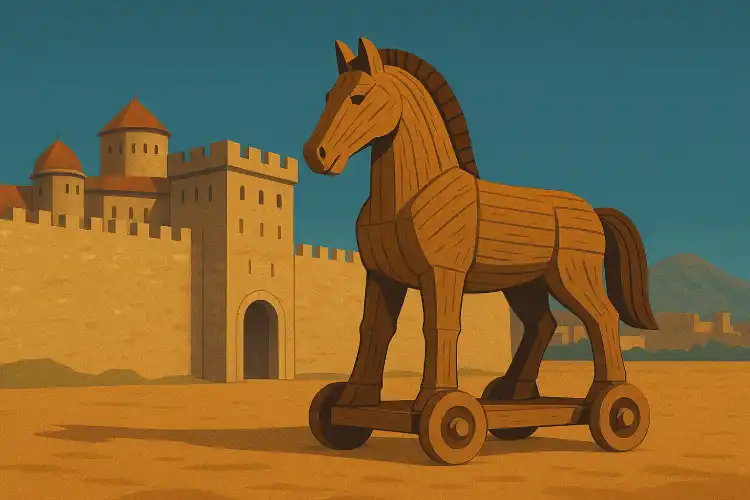

Le cheval de Troie numérique

Imaginez : un magnifique cheval de bois est déposé devant les portes de votre entreprise. Élégant, inoffensif en apparence, il semble être un cadeau. Curieux, vous l’acceptez, vous l’ouvrez… et c’est trop tard. Cachés à l’intérieur, des pirates numériques prennent le contrôle de vos systèmes, verrouillent vos fichiers, cryptent vos données, et vous laissent un seul message : payez la rançon si vous voulez tout récupérer.

Bienvenue dans le monde des ransomwares. Le cheval de Troie, autrefois ruse de guerre mythologique, est aujourd’hui devenu une méthode d’attaque numérique. Il se cache dans un fichier anodin, un mail bien tourné, un lien séduisant. Un seul clic, et c’est l’invasion.

Comme les Grecs à Troie, les cybercriminels ne forcent pas les portes : ils attendent qu’on les invite. Et une fois à l’intérieur, ils exigent un tribut, pas en or, mais en crypto-monnaie. Et contrairement aux mythes, ici, pas de fin héroïque : ce sont vos finances, votre activité, et votre image qui en paient le prix.

Les différents types de ransomwares

Ransomware de chiffrement

Ce type de ransomware chiffre les fichiers de l’entreprise, les rendant inutilisables sans la clé de déchiffrement. C’est la forme la plus courante et souvent la plus destructrice.

Ransomware de verrouillage

Ici, l’accès au système est entièrement bloqué, empêchant l’utilisateur de se connecter à sa machine. Il ne chiffre pas les fichiers mais paralyse l’activité.

Doxware ou ransomware d’extorsion

Ce ransomware menace de publier des données confidentielles volées si la rançon n’est pas payée. Il cible particulièrement les entreprises détenant des informations sensibles.

Les autres menaces connues

Comprendre l'histoire des ransomwares

La genèse des ransomware

Les ransomwares ne sont pas un phénomène nouveau. Leur première apparition remonte à 1989, avec le PC Cyborg Trojan (aussi appelé AIDS Trojan).

Ce logiciel malveillant, diffusé via des disquettes, chiffré les fichiers des utilisateurs et réclamait une rançon à envoyer par courrier à une boîte postale au Panama. Même si rudimentaire, ce malware posait déjà les bases du modèle économique criminel des ransomwares modernes.

Le développement de la menace

C’est à partir des années 2000 que les ransomwares ont commencé à se développer sérieusement, grâce à l’essor d’Internet et des méthodes de distribution automatisées.

Le véritable tournant a lieu dans les années 2010, avec l’apparition de logiciels comme CryptoLocker (2013), qui a utilisé la cryptographie RSA pour rendre les fichiers inaccessibles. Il a rapporté plusieurs millions de dollars à ses créateurs avant d’être démantelé.

Une tendance toujours très actuelle

Depuis, les attaques par ransomware se sont professionnalisées. On parle aujourd’hui de Ransomware-as-a-Service (RaaS), un modèle dans lequel des groupes cybercriminels développent des ransomwares et les louent à d’autres hackers, en échange d’une part des rançons récoltées.

Des groupes comme REvil, DarkSide ou Conti ont mené des campagnes à grande échelle, visant des entreprises, des hôpitaux, des collectivités, ou encore des infrastructures critiques.

Comment sont créés les ransomwares ?

Créer un ransomware nécessite des compétences en développement informatique, notamment en langages bas niveau(comme C ou C++) et en cryptographie. Les hackers conçoivent généralement un logiciel capable de :

S’infiltrer discrètement dans un système (souvent via une pièce jointe malveillante ou une faille de sécurité)

Chiffrer les fichiers avec des algorithmes robustes (RSA, AES)

Afficher une demande de rançon avec les instructions de paiement, généralement en cryptomonnaie

Empêcher la récupération des fichiers sans la clé privée de déchiffrement

Une pratique toujours plus accessible

Avec l’essor du dark web, il est devenu plus facile de se procurer ou de vendre des kits de ransomwares prêts à l’emploi, même sans grandes compétences techniques. Cela a permis à des cybercriminels moins expérimentés de mener leurs propres attaques.

De plus, l’apparition de l’intelligence artificielle dans la cybersécurité pourrait, à l’avenir, complexifier encore davantage la détection et la neutralisation des ransomwares.

Comment un ransomware infecte-t-il un système ?

Les vecteurs d’attaque les plus fréquents

Les ransomwares se propagent principalement via :

- Des pièces jointes malveillantes dans les e-mails

- Des liens piégés

- Des failles de sécurité dans les logiciels non mis à jour

- L’ingénierie sociale et les attaques de type phishing

Exemples concrets d’attaques de ransomware en entreprise

Des entreprises françaises de toutes tailles ont été victimes de ransomwares, causant des arrêts de production, des pertes de données critiques et des atteintes à leur réputation. L’attaque du CHU de Rouen en 2019 est un exemple marquant ayant paralysé le système hospitalier pendant plusieurs jours.

Le cas pour une école

Un collège de Brive (Corrèze) a subi une cyberattaque de type ransomware.

Les pirates ont chiffré les données et exigé une rançon de 8 000 euros.

Tous les bulletins scolaires des élèves ont été perdus, malgré les tentatives de récupération.

L’établissement n’a pas payé la rançon, comme le recommande l’ANSSI.

L’incident a provoqué une forte inquiétude sur la sécurité des systèmes informatiques dans l’Éducation nationale.

Source : France 3

Quelles conséquences pour une entreprise victime ?

Perte de données et paralysie de l’activité

En chiffrant les fichiers, le ransomware empêche l’entreprise d’accéder à ses données essentielles, pouvant bloquer totalement son fonctionnement.

Coût financier et atteinte à la réputation

Outre la rançon demandée, souvent de plusieurs milliers d’euros, les pertes indirectes (arrêt d’activité, perte de clients, restauration des données) peuvent être colossales. La réputation de l’entreprise peut également être durablement entachée.

Quels sont les solutions pour les entreprises ?

Une fois que nous avons répondu à la question : qu’est ce qu’un ransomware ? il faut s’intéresser aux solutions existantes.

Voici les différentes étapes pour vous protéger un maximum, vous et votre société :

Comment se protéger efficacement contre les ransomwares ?

- Mettre à jour régulièrement les logiciels et systèmes

- Sauvegarder fréquemment les données dans un environnement sécurisé

- Former les collaborateurs aux risques numériques

L’importance d’une solution de cybersécurité professionnelle

Les antivirus classiques ne suffisent plus. Les entreprises doivent se doter de solutions avancées capables de détecter les comportements suspects, isoler les attaques et protéger les données critiques.

Pourquoi les ransomwares sont devenus une arme redoutable pour les cybercriminels

Les ransomwares séduisent les cybercriminels parce qu’ils offrent un retour sur investissement rapide et souvent élevé.

Contrairement à d’autres formes de cyberattaques qui nécessitent de longs processus de revente ou de monétisation des données, les ransomwares permettent d’extorquer directement l’entreprise ciblée, sans intermédiaire.

C’est une méthode de monétisation directe, fondée sur la peur, l’urgence et le besoin de continuité.

Prenons l’exemple d’une entreprise de logistique dont l’ensemble du système de traçabilité et de gestion des livraisons est chiffré du jour au lendemain.

L’interruption du service pendant ne serait-ce que 24 heures peut entraîner des pertes de plusieurs centaines de milliers d’euros, des pénalités contractuelles, et une dégradation de la relation client.

Les pirates le savent, et c’est pourquoi ils demandent une rançon souvent calibrée pour être “acceptable” dans l’urgence : 50 000 €, 100 000 €, voire plus.

Pour les dirigeants, payer semble parfois être le choix le moins coûteux à court terme, même si cela alimente un cercle vicieux.

les dégâts moyens d'une attaque

Coût moyen d’une attaque : +1 million €

Temps moyen de paralysie : 21 jours

60 % des PME ferment dans les 6 mois

Selon une étude récente de 2025, 88 % des organisations ont subi au moins une attaque ransomware au cours des 12 derniers mois. Ce constat démontre clairement que presque toutes les entreprises sont aujourd’hui exposées à cette menace

Des acteurs plus visés par des cyberattaques que d'autres

Les groupes criminels ciblent de plus en plus des secteurs critiques ou très réglementés, comme la santé, la finance, ou les prestataires de services IT.

Ils savent que la sensibilité des données et les obligations légales de protection (ex : RGPD) placent ces entreprises dans une situation où chaque minute compte.

Aujourd’hui, l’ANSSI a mis en place des règles auprès de ces organisations afin de mieux sécuriser leurs informatiques, ce sont les directives NIS2.

Aujourd’hui, avec des variantes capables de se propager latéralement dans un réseau mal protégé en quelques minutes, une simple erreur d’un utilisateur – comme le clic sur un lien piégé – peut entraîner l’arrêt total de l’activité d’une entreprise.

C’est pourquoi les ransomwares sont devenus une arme de choix dans l’arsenal des cybercriminels modernes.

Le rôle d’un DSSI externalisé pour sécuriser son infrastructure

Externaliser la fonction de Directeur de la Sécurité des Systèmes d’Information (DSSI) permet de bénéficier de l’expertise de professionnels en cybersécurité, comme ceux de VDI TELECOM, pour anticiper les menaces et mettre en place une politique de sécurité sur mesure.

Comprendre le rôle d'un DSSI pour se protéger des ransomwares

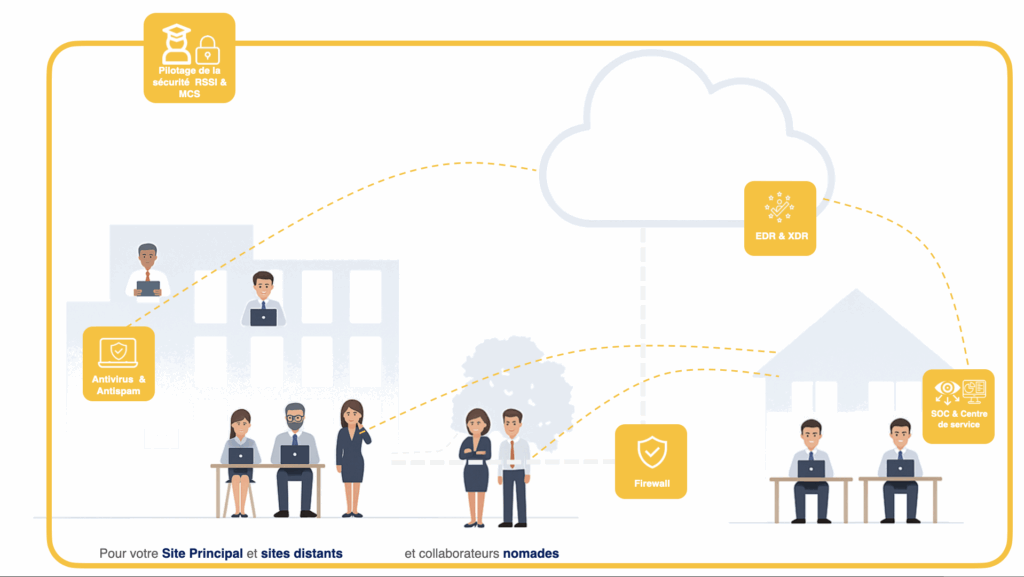

Voici différentes étapes qui décomposent le niveau de protection et la prise en charge de responsabilité pour un DSSI. Vous ne pourrez après ça, plus poser la question : qu’est ce qu’un ransomware !

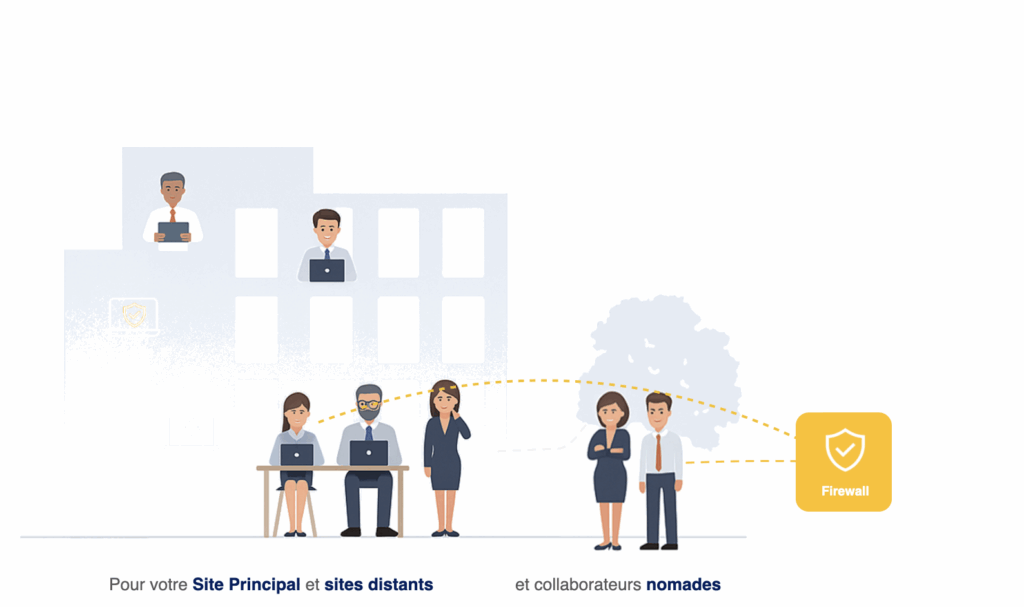

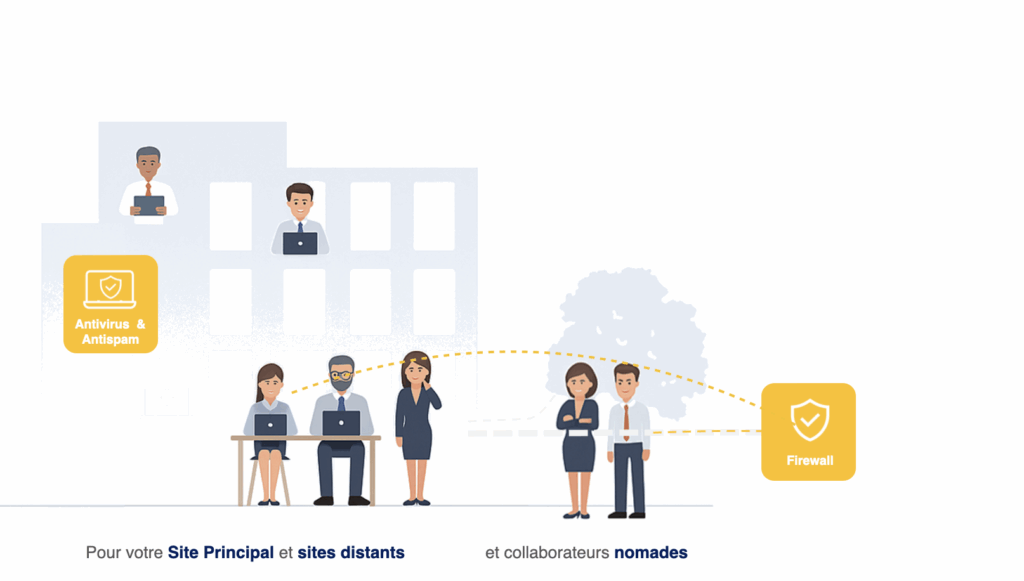

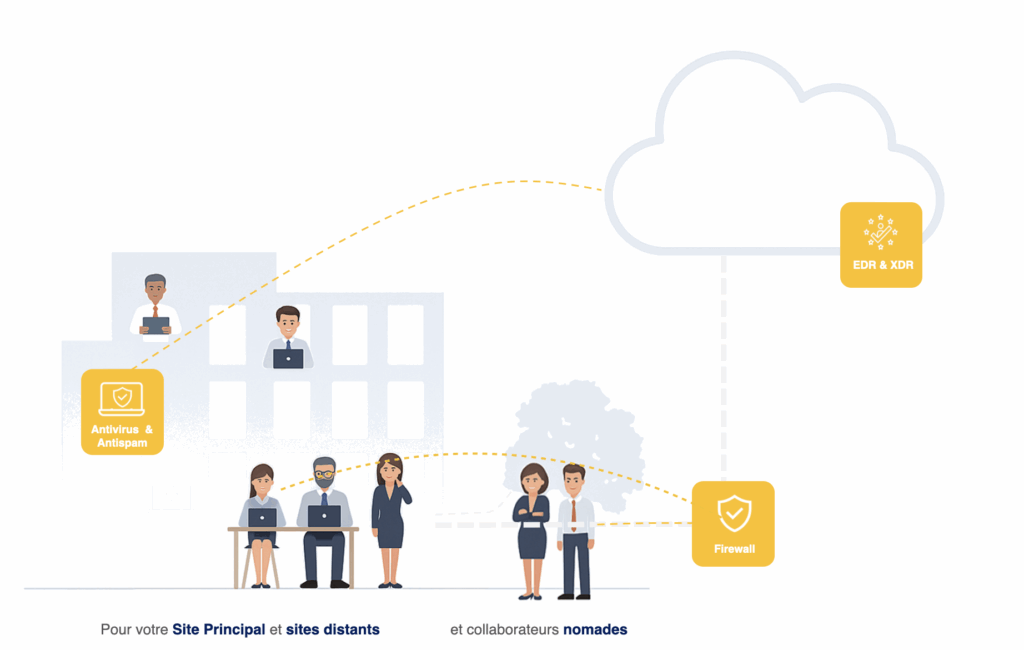

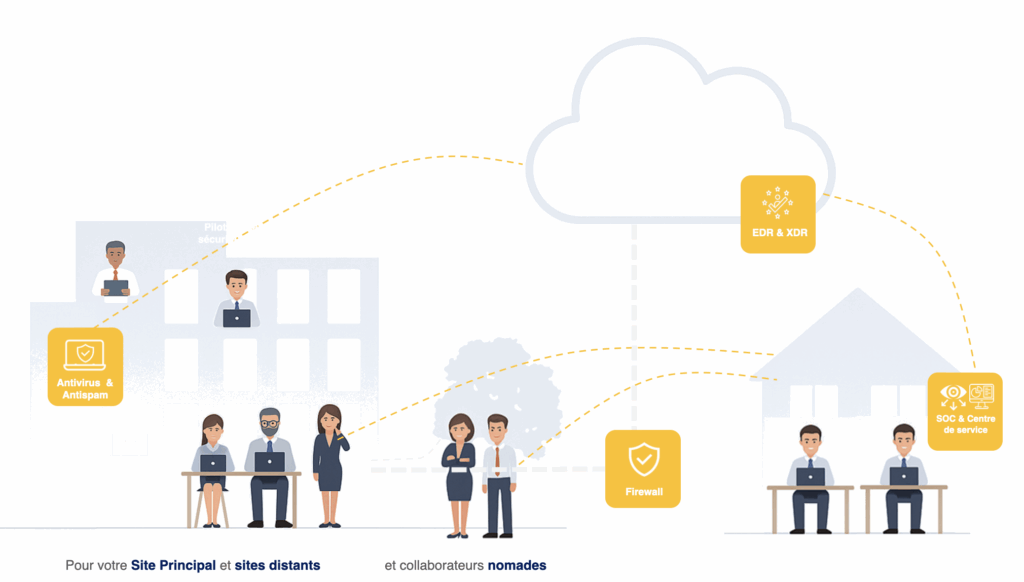

La première étape consiste à sécuriser l’accès réseau à travers un pare-feu (firewall). Cette barrière contrôle et filtre les connexions entrantes et sortantes afin de bloquer les tentatives d’intrusion. Elle s’applique aussi bien au site principal, aux sites distants qu’aux collaborateurs nomades. Le firewall est le socle indispensable de toute stratégie de cybersécurité.

Ensuite, il est essentiel de protéger les postes de travail et les serveurs avec un antivirus et un antispam. Cette couche défensive détecte et neutralise les virus, logiciels malveillants, et les tentatives de phishing par email. C’est une protection directement liée à l’usage quotidien des collaborateurs, essentielle pour éviter les infections par fichiers joints ou téléchargements malveillants.

La troisième étape renforce la cybersécurité avec des solutions EDR (Endpoint Detection and Response) et XDR (Extended Detection and Response). Ces technologies surveillent les activités anormales sur les terminaux et dans le réseau, afin d’identifier, contenir et remédier rapidement aux attaques sophistiquées. Elles offrent une vision centraliséeet proactive des menaces.

À ce niveau, l’entreprise bénéficie d’un SOC (Security Operations Center) combiné à un centre de service. Cela permet une surveillance 24/7, l’analyse des alertes de sécurité, la gestion des incidents, et un support expert. C’est un renfort humain et technologique pour réagir efficacement en cas de tentative d’intrusion ou de cyberattaque avérée.

Enfin, le dernier niveau introduit une gouvernance de la cybersécurité, avec un pilotage par un RSSI externalisé (Responsable Sécurité des Systèmes d’Information) ou un MCS (Manager de la Cybersécurité). Cette approche stratégique permet de définir une politique de sécurité, de planifier les audits, de coordonner les actions et de s’assurer que l’ensemble des couches précédentes sont alignées avec les besoins métiers de l’entreprise.

Que faire en cas d’attaque ?

Réagir rapidement pour limiter les dégâts

Déconnecter les systèmes infectés, alerter les équipes IT, et enclencher le plan de réponse aux incidents sont les premiers réflexes à adopter.

Pourquoi ne jamais payer la rançon

Rien ne garantit le retour des données après paiement. Pire encore, cela encourage les cybercriminels à poursuivre leurs activités.

Faire appel à un professionnel en cybersécurité

Des experts comme VDI Télécom peuvent intervenir rapidement pour analyser l’attaque, restaurer les données et renforcer les défenses de l’entreprise.

Conclusion sur les définition d'un ransomware

Qu’est ce qu’un ransomware ? maintenant vous avez vos réponses ! Face à la montée en puissance des ransomwares, la prévention reste la meilleure arme.

Sensibilisation, outils de cybersécurité performants et accompagnement par des experts comme VDI TELECOM sont essentiels pour protéger son entreprise contre ces menaces numériques.