Les antivirus traditionnels ne suffisent plus. Face aux ransomwares, aux attaques sans fichier et aux menaces avancées, les PME ont besoin d’une protection active et intelligente.

C’est exactement ce que propose l’EDR (Endpoint Detection and Response). Dans ce guide, on vous explique ce que c’est, pourquoi ça change tout, et comment choisir la bonne solution pour votre entreprise.

Qu'est-ce qu'un EDR ? Définition simple

Un EDR (Endpoint Detection and Response) est un logiciel de sécurité installé sur vos postes de travail, serveurs et équipements mobiles. Contrairement à un antivirus classique qui détecte les menaces connues via des signatures, un EDR surveille en permanence les comportements de chaque endpoint pour détecter toute activité anormale — même si la menace est totalement inconnue.

Une solution efficace et autonome

Concrètement, un EDR analyse en temps réel des milliers d’événements par seconde : processus lancés, connexions réseau, modifications de fichiers, exécutions de scripts, tentatives d’élévation de privilèges… Dès qu’un comportement suspect est détecté, il peut isoler automatiquement la machine compromise pour éviter la propagation sur le réseau, et alerter les équipes de sécurité.

EDR vs antivirus : quelle vraie différence ?

C’est la question que posent systématiquement les dirigeants de PME. Voici la comparaison honnête :

L'antivirus classique

L’antivirus fonctionne par comparaison de signatures : il connaît les malwares répertoriés et les bloque quand il les reconnaît. C’est efficace contre les menaces connues, mais totalement aveugle face aux attaques de type « zero-day », aux malwares polymorphes qui changent de signature, et aux attaques « fileless » qui n’utilisent aucun fichier (elles s’exécutent directement en mémoire). En 2025, plus de 60 % des cyberattaques réussies contournent les antivirus classiques.

L'EDR

L’EDR ne cherche pas à reconnaître une menace — il cherche à détecter un comportement anormal. Un processus qui chiffre massivement des fichiers ? Suspect. Un script PowerShell qui tente de désactiver les logs Windows ? Bloqué. Une connexion sortante vers un domaine malveillant inconnu ? Coupée. Cette approche comportementale permet de détecter des attaques que personne n’a encore jamais vues.

En résumé : l’antivirus protège du passé, l’EDR protège du présent et de l’avenir. Les deux sont complémentaires — la plupart des solutions EDR modernes intègrent d’ailleurs un antivirus en leur sein.

Pourquoi les PME ont besoin d'un EDR en 2025

Plusieurs facteurs rendent l’EDR indispensable pour les PME aujourd’hui, pas seulement pour les grands groupes :

Les ransomwares ciblent massivement les PME

75 % des cyberattaques en France ciblent des PME. Les ransomwares représentent la menace n°1 : ils chiffrent tous vos fichiers et exigent une rançon. Un EDR est la seule solution capable de détecter le comportement de chiffrement de masse avant que la propagation ne soit totale et d’isoler automatiquement la machine infectée en quelques secondes.

Le télétravail a explosé la surface d'attaque

Vos collaborateurs se connectent depuis chez eux, depuis des réseaux Wi-Fi publics, depuis des appareils personnels. Chaque endpoint hors du périmètre réseau de l’entreprise est une porte d’entrée potentielle. L’EDR protège le poste lui-même, indépendamment du réseau sur lequel il se trouve.

La conformité NIS2 et les exigences des assurances cyber

La directive NIS2 impose des mesures de protection avancées. De plus en plus d’assureurs cyber exigent désormais la présence d’un EDR pour proposer une couverture ou calculer la prime. Sans EDR, vous risquez de vous voir refuser une indemnisation après un incident.

Les attaques évoluent plus vite que les signatures

Les cybercriminels créent des milliers de variantes de malwares chaque jour, spécifiquement pour contourner les antivirus connus. Une signature prend des heures à être intégrée dans une base de données — un EDR réagit en millisecondes à un comportement suspect, sans avoir besoin de connaître la menace.

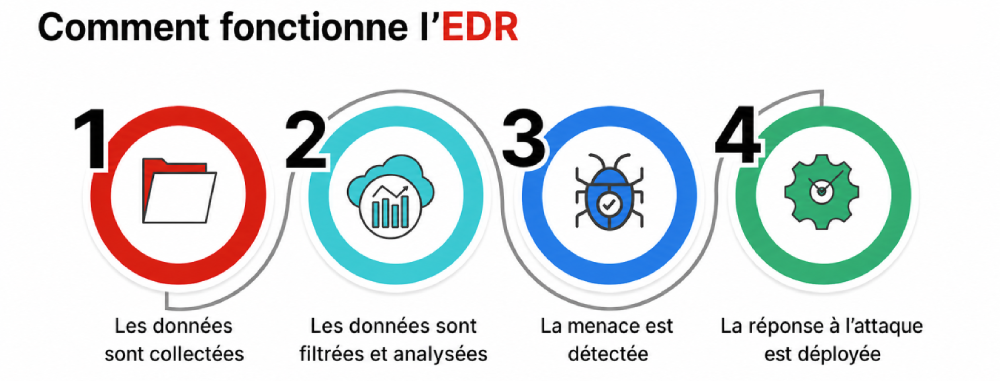

Comment fonctionne un EDR concrètement ?

Un EDR s’appuie sur 4 mécanismes complémentaires :

1. La collecte de données comportementales

Un agent léger installé sur chaque endpoint collecte en permanence des milliers d’événements : processus actifs, appels système, connexions réseau, modifications du registre Windows, accès aux fichiers, scripts exécutés. Ces données sont envoyées vers une console centrale (cloud ou on-premise) pour analyse.

2. La détection par intelligence artificielle

Les moteurs d’analyse des EDR modernes utilisent le machine learning pour établir une baseline du comportement normal de chaque poste et détecter toute déviation significative. Certaines solutions utilisent aussi des règles de corrélation prédéfinies (MITRE ATT&CK framework) pour identifier des patterns d’attaque connus.

3. La réponse automatique

En cas de détection, l’EDR peut agir automatiquement : isoler le poste du réseau, tuer le processus malveillant, mettre en quarantaine les fichiers suspects, annuler des modifications (rollback). Cette réponse automatique est cruciale — elle peut stopper une attaque en quelques secondes, avant que l’intervention humaine soit possible.

4. La visibilité et l'investigation

L’EDR conserve un historique détaillé de tous les événements, ce qui permet de reconstituer la chaîne d’une attaque (forensics), d’identifier le patient zéro, de comprendre comment l’attaquant s’est déplacé latéralement sur le réseau. Cette visibilité est indispensable pour clore un incident et prévenir sa réitération.

Comparatif des principales solutions EDR pour PME

Le marché EDR est dominé par quelques acteurs. Voici notre analyse des solutions les plus adaptées aux PME françaises :

SentinelOne Singularity

SentinelOne est l’une des solutions les plus reconnues du marché. Son point fort est l’autonomie de l’agent : il fonctionne même hors connexion internet et peut répondre aux menaces sans intervention humaine. La fonctionnalité Rollback permet d’annuler les modifications causées par un ransomware et de restaurer les fichiers chiffrés. Adapté pour : PME de 20 à 200 postes cherchant une protection maximale avec une gestion simplifiée. Prix : environ 5 à 8 € par endpoint/mois.

CrowdStrike Falcon Go / Pro

CrowdStrike est le leader mondial de l’EDR cloud-natif. Sa plateforme Falcon utilise une base de threat intelligence massive alimentée par des milliards d’événements quotidiens. La version Falcon Go est accessible aux PME. Son point faible : elle nécessite une connexion internet permanente (100% cloud). Adapté pour : PME avec infrastructure cloud et équipe IT capable de gérer les alertes. Prix : environ 6 à 10 € par endpoint/mois.

Microsoft Defender for Endpoint (Plan 1 et 2)

Si votre entreprise est déjà sur Microsoft 365 Business Premium, vous avez accès à Defender for Endpoint Plan 1 inclus. Le Plan 2 (EDR complet) est disponible via Microsoft 365 E3/E5 ou en add-on. L’avantage majeur est l’intégration native avec l’ensemble de l’écosystème Microsoft. Adapté pour : PME déjà dans l’écosystème Microsoft, avec un prestataire IT capable de configurer et gérer les alertes correctement. Prix : inclus dans M365 Business Premium (~22 € utilisateur/mois tout compris).

Sophos Intercept X

Sophos est une valeur sûre pour les PME. Intercept X combine EDR, anti-exploit et protection anti-ransomware (CryptoGuard). Son interface de gestion est réputée accessible, et Sophos propose un service MDR (Managed Detection and Response) où une équipe humaine surveille les alertes 24h/24. Adapté pour : PME sans équipe IT interne souhaitant une gestion déléguée. Prix : environ 4 à 7 € par endpoint/mois.

WithSecure Elements (ex F-Secure)

Solution européenne et souveraine, ce qui est un avantage pour les entreprises avec des contraintes RGPD strictes. WithSecure propose un modèle 100% channel (vendu exclusivement via des partenaires certifiés). Bonne intégration avec les environnements Microsoft. Adapté pour : PME avec contraintes de souveraineté des données ou secteurs réglementés (santé, finance, défense). Prix : environ 4 à 6 € par endpoint/mois.

EDR managé ou EDR autonome : lequel choisir ?

C’est une question cruciale que beaucoup de PME sous-estiment. Un EDR génère des alertes — parfois des dizaines par jour. Si personne ne les lit, analyse et y répond, l’EDR ne sert presque à rien.

EDR autonome : vous déployez l’EDR et configurez des réponses automatiques. Efficace contre les menaces communes, mais des faux positifs peuvent bloquer des logiciels légitimes, et les attaques sophistiquées peuvent passer si personne ne surveille les alertes.

EDR managé (MDR — Managed Detection and Response) : votre prestataire ou une équipe de sécurité surveille les alertes 24h/24, qualifie les incidents et intervient en cas de menace réelle. C’est le modèle recommandé pour les PME sans équipe sécurité interne. Le surcoût est modeste (souvent 2 à 4 € par endpoint/mois en plus) mais la valeur est considérable.

Chez VDI Partenaire Technologique, nous proposons un service MDR : nous supervisons les alertes EDR de nos clients, qualifions les incidents et intervenons en cas de menace. Vous bénéficiez d’une protection de niveau entreprise sans avoir besoin d’une équipe sécurité interne.

Combien coûte un EDR pour une PME ?

Le coût d’un EDR dépend du nombre d’endpoints, de la solution choisie et du niveau de service. À titre indicatif pour une PME de 30 postes :

- Licence EDR seule : entre 120 et 300 € HT/mois (4 à 10 € par endpoint)

- EDR + supervision MDR : entre 200 et 450 € HT/mois

- Déploiement initial : prestation d’installation et configuration entre 500 et 1 500 € HT selon la complexité

À comparer avec le coût d’une cyberattaque réussie : une PME victime d’un ransomware perd en moyenne entre 50 000 et 300 000 € (rançon, arrêt de production, récupération des données, frais juridiques). L’EDR est l’investissement de cybersécurité avec le meilleur ROI pour une PME.

Comment déployer un EDR en PME : les étapes clés

Un déploiement EDR mal préparé peut générer des faux positifs en masse et perturber la production. Voici les étapes à respecter avec un prestataire compétent :

- Inventaire des endpoints : recenser tous les postes, serveurs, VMs et équipements à couvrir

- Définition des exclusions : identifier les logiciels métier et processus légitimes pour éviter les faux positifs

- Déploiement en mode détection seule : dans un premier temps, l’EDR observe sans bloquer — permet d’affiner les règles

- Passage en mode protection active : une fois la baseline établie (généralement 2 à 4 semaines), activation de la réponse automatique

- Formation des équipes : sensibilisation sur les alertes, les procédures en cas d’incident, les faux positifs

- Définition des escalades : qui prévenir en cas d’incident, quelle est la procédure de réponse ?

FAQ — EDR pour les entreprises

Un EDR remplace-t-il complètement l'antivirus ?

Techniquement, les EDR modernes intègrent un antivirus en leur sein. Vous n’avez donc pas besoin de garder un antivirus séparé — cela créerait même des conflits. L’EDR remplace et dépasse l’antivirus classique sur tous les plans.

L'EDR ralentit-il les postes de travail ?

Les EDR modernes ont des agents très légers (moins de 1 % de charge CPU en moyenne). L’impact sur les performances est négligeable sur des postes avec 8 Go de RAM ou plus. Sur des machines très anciennes (plus de 8 ans), un impact peut être perceptible — c’est un bon prétexte pour renouveler le parc.

Combien de temps faut-il pour déployer un EDR sur 50 postes ?

Avec un déploiement automatisé via Active Directory ou un outil RMM, le déploiement de l’agent sur 50 postes prend moins d’une journée. La phase d’ajustement (exclusions, faux positifs) prend généralement 2 à 4 semaines avant de passer en mode protection active.

Un EDR suffit-il pour être conforme NIS2 ?

L’EDR est une brique essentielle de la conformité NIS2, mais pas la seule. NIS2 exige aussi une politique de gestion des accès, des sauvegardes testées, un plan de continuité d’activité, une gestion des correctifs et une sensibilisation des équipes. Un audit cybersécurité global est nécessaire pour évaluer votre niveau de conformité.

Peut-on déployer un EDR sans équipe IT interne ?

Oui, c’est même la situation la plus courante en PME. Un prestataire IT certifié déploie l’agent sur vos postes à distance, configure les règles et assure la supervision des alertes via un service MDR. Vous n’avez besoin d’aucune compétence technique interne.

VDI Partenaire Technologique — déploiement et supervision EDR à Lyon

VDI déploie et supervise des solutions EDR pour des PME depuis plusieurs années. Notre approche est pragmatique : nous choisissons avec vous la solution la mieux adaptée à votre infrastructure (taille, environnement Microsoft, contraintes RGPD), nous gérons le déploiement complet et nous assurons la supervision des alertes dans le cadre de notre service MDR.

Nous travaillons principalement avec SentinelOne, Sophos Intercept X et Microsoft Defender for Endpoint selon les contextes. Chaque déploiement est précédé d’un audit de votre infrastructure pour éviter les faux positifs et garantir une protection optimale dès le premier jour.